iKuai路由系统,一个基于Linux的国产路由系统,特点是带有DPI流控并且免费,有一定审计功能,目前在国内似乎是除OpenWrt外最常用的软路由系统。

不过和部分其他的专用路由系统类似,iKuai本身相对封闭,不开放Linux shell,甚至rootfs也是加密的,在商业上这自然无可厚非,但iKuai系统在几年前曾被爆出有过劫持用户网络的DNS和HTTP请求用于广告盈利的行为,虽然据传言已被去除,但仍然令人担忧其“私货”。

所以这次,我将iKuai路由系统作为二级路由,连接到RouterOS主路由上。RouterOS有着方便的防火墙配置和抓包功能,可以设置filter进行抓包并保存到文件,然后导入Wireshark中查看。

所用iKuai系统为“免费版3.6.0 x64 Build202202101800 体验版”,与目前的3.5.4正式版在网络活动行为上应该区别不大。在iKuai中并未开启“爱快云”和SD-WAN功能,仅打开默认的自动更新,意味爱快自身着其除了“download.ikuai8.com”外,理应不去访问任何外网。

截止2022.02,iKuai系统在“爱快云”页面有一个隐私政策文档的链接,但其只描述了爱快云的隐私政策,并未说明在不使用“爱快云”的情况下iKuai路由系统本身会上传哪些信息。

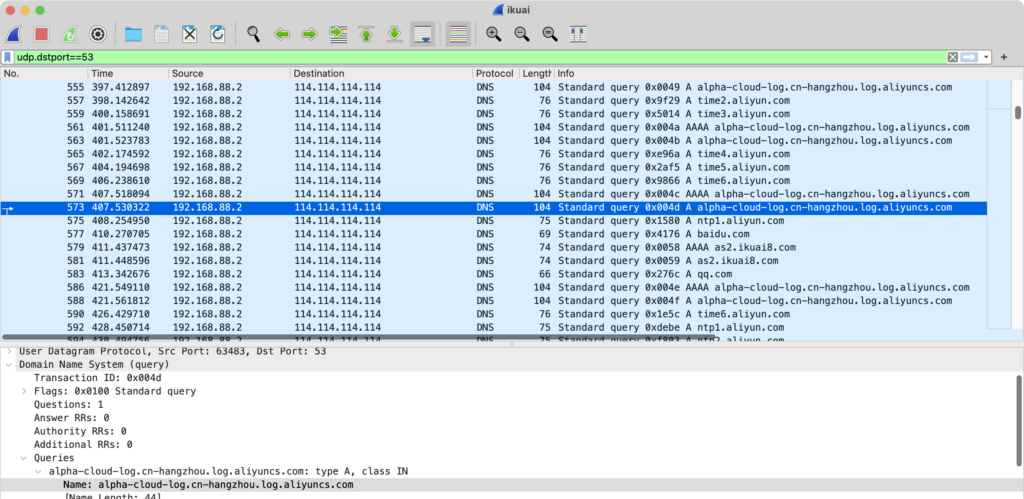

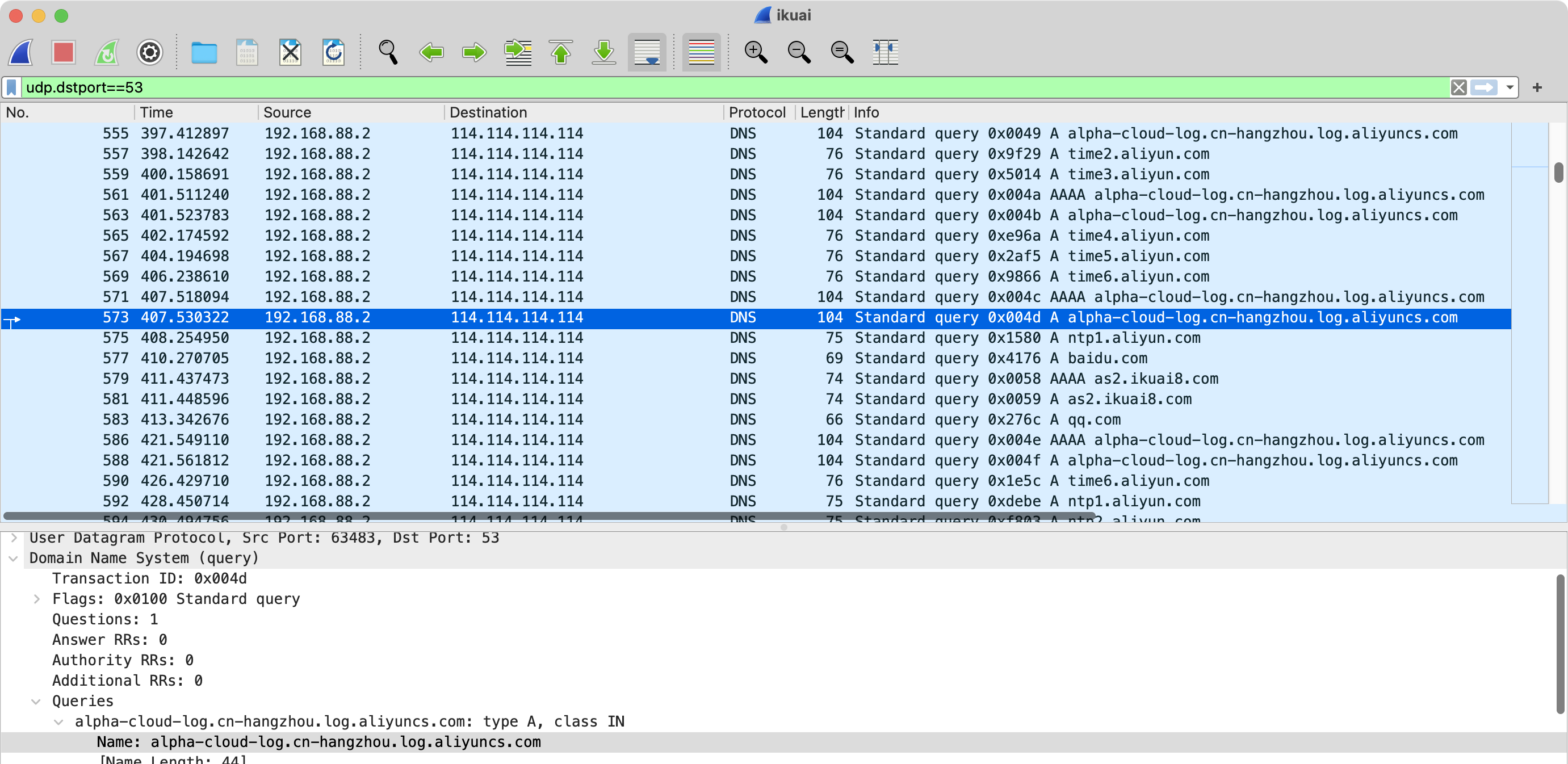

DNS抓包

截取DNS请求是用于发现其试图访问哪些域名的方便方法,本次首先禁止了iKuai对除了“download.ikuai8.com”和114.114.114.114 DNS外的任何连接,然后截取了其开机几十分钟内的所有DNS请求:

经过整理,其查询的所有域名如下:

NTP服务,正常行为:

0.centos.pool.ntp.org

1.centos.pool.ntp.org

2.centos.pool.ntp.org

ntp.aliyun.com

软件更新,正常行为:

download.ikuai8.com

意义不明的名字,但IP与download.ikuai8.com相同:

302.ikuai8.com

爱快云:

yun.ikuai8.com.w.kunlungr.com (CNAME自 yun.ikuai8.com)

疑似使用情况上报,存在疑问(如:上传了哪些信息?):

report.ikuai8.com.w.kunluncan.com (CNAME自 report.ikuai8.com)

阿里云-日志服务SLS,存在疑问(如:上传了哪些信息?):

alpha-cloud-log.cn-hangzhou.log.aliyuncs.com

疑似阿里广告服务(友盟),存在疑问:

secgw-na61-na62.wagbridge.alibaba.alibabacorp.com (CNAME自 umdc.aliapp.org)

用途未知,存在疑问,对应IP都属于阿里的AS37963:

as1.ikuai8.com

as2.ikuai8.com

dis.ikuai8.com

pkgmanager.ikuai8.com

江苏电信的IP,疑似用于宽带加速服务,存在疑问:

fastgame.ikuai8.com

可能用于网络检测:

baidu.com

qq.com注:以上为单次简单实验收集到的域名查询和个人的主观推测,不为其正确性负责,不做出任何评价。若官方或第三方能提供更多信息,欢迎在评论区留言。

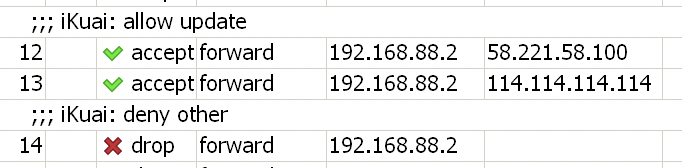

在上级路由中使用的规则如下(192.168.88.2为iKuai的IP):

未完待续,等有空时准备进行一次全天抓包。

大佬,大佬,受教!

我近期也在分析爱快,目前发现两个问题:

1、远程控制应该是通过这两个地址传递参数

https://as1.ikuai8.com:9443

https://as2.ikuai8.com:9443

2、晚间大量UDP流量传输(疑似偷跑流量)

我在爱快上联交换机端口做镜像

断开爱快下游所有业务主机后

任然发现大量udp数据传输

奈何技术有限,无法解决存在的问题。

如果大佬有兴趣指导,可有偿付费。

应为目前好多业务主机在用爱快系统做主路由。

偷跑流量真的很恶心!

刚看到,如果你在爱快上游还有路由器或者防火墙、并且爱快本身是“路由模式”(爱快不做NAT)的话,是可以比较方便的阻止爱快本身的流量:此时上游路由器收到的所有来自爱快下游主机的通信都会使用其自己的IP,所以在上游路由器上禁止源IP为爱快自身IP的流量就可以禁止爱快本身访问广域网而不会影响下游的主机,这个是我所采用的方法。

如果爱快上游不方便再增加路由器的话,可以试试在爱快的防火墙设置里给它自己加OUTPUT规则,从而限制爱快自身,这种我没有测试过,不一定有效(不排除爱快会像macos那样自己给自己“开绿灯”),可以试试。

如果你还有其他问题或进展欢迎在这里继续交流

开绿灯了。什么网址都禁不了

請問這樣愛快還能管理上網行為嗎?

可以,只要流量经过iKuai转发,它就可以进行管理和拦截。但如果需要更新规则库的话需要在上游为iKuai放行相关网址

你好

不知能做一篇相關設置文章嗎?

我也是用Ros,想搭愛快做管理

我现在已经没在用爱快了,我简单说下设置思路吧:

首先为了ROS能限制iKuai,ROS需要在最外层,也就是ROS进行拨号(连接公网),然后iKuai的Wan接到ROS的Lan上,设备接到iKuai的Lan上。注意相互之间网段不要冲突。

然后iKuai设置为“路由模式”,也就是关闭iKuai上的NAT,并且在ROS上配置静态路由,将iKuai的Lan网段的gateway设置为iKuai的Wan口IP,保证下行可达。

之后可以在ROS上设置防火墙规则,对iKuai的Wan口IP为源的包进行控制(可能还得加上其Lan口IP),从而限制iKuai自身访问外网(由于关闭了iKuai的NAT,iKuai下面的设备可以正常上网)。最后在iKuai上可以正常使用管理功能即可。

谢谢,有时间我再来捣谷看看

as1.ikuai8.com,as2.ikuai8.com

貌似爱快AP,硬改中兴刷的爱快AP 提示非法设备,屏蔽两网址IP后AP设备正常

要怎么屏蔽这俩网址和IP啊

302应该会传设备ID,网卡数量,本机mac地址。

还有一些其它的不知道用途

bm.ikuai8.com

coll.ikuai8.com

ctrl1.ikuai8.com

ctrl2.ikuai8.com

datacollect.ikuai8.com

report.ikuai8.com